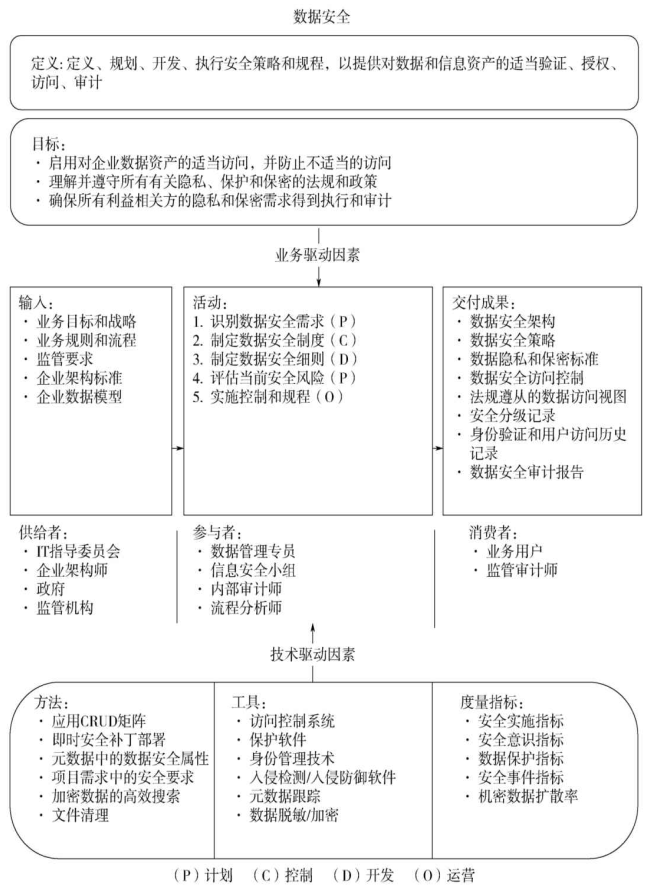

1. 数据安全

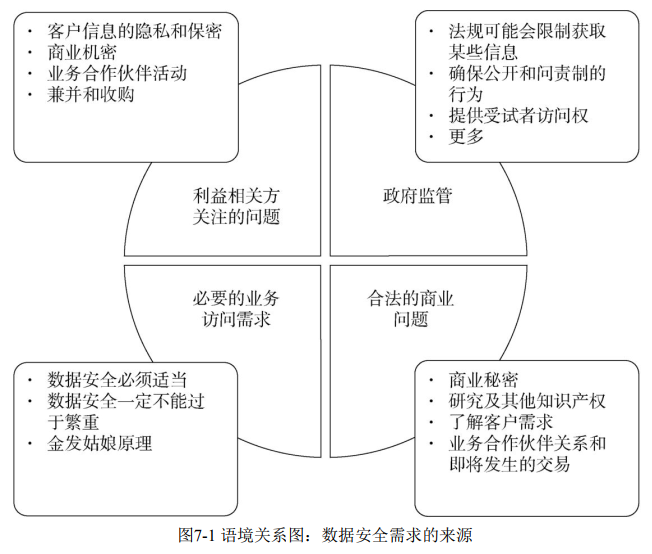

1. 需求来源

2. 业务驱动因素

- 降低风险:分类分级的流程

- 识别敏感数据资产并分类分级

- 在企业中查找敏感数据

- 确定保护每项资产的方法

- 识别信息与业务流程如何交互

- 业务增长

- 安全性作为资产

3. 数据安全原则

- 协同合作

- 企业统筹:保证组织的一致性

- 主动管理:数据安全管理的成功取决于主动性和动态性、所有利益相关方的关注、管理变更以及克服组织或文化瓶颈,如信息安全、信息技术、数据管理以及业务利益相关方之间的传统职责分离

- 明确责任:监管链

- 元数据驱动:数据安全分类分级是数据定义的重要组成部分

- 减少接触以降低风险:最大限度减少敏感/机密数据的扩散,尤其是在非生产环境

4. 安全过程

4A1E:访问(Access)、审计(Audit)、验证(Authentication)、授权(Authorization)、权限(Entitlement)

5. 安全手段

1. 加密

加密方法:

- 哈希:将任意长度数据转换为固定长度数据,算法有 MD5、SHA

- 对称加密: 使用同一个密钥加解密数据,算法有 DES、3DES、AES、IDEA

- 非对称加密: 发送方和接收方使用不同的密钥。发送方使用公开提供的公钥加密,接收方使用私钥解密,算法有 RAS、Diffie-Hellman 密钥交换协议

2. 混淆或脱敏

1. 脱敏类型

- 静态脱敏:永久且不可逆转地更改数据,这种类型的脱敏通常不会在生产环境中使用

- 落地脱敏:当数据源和目标相同时使用

- 不落地脱敏:数据源(通常是生产环境)和目标(通常是非生产)环境之间移动

- 动态脱敏:在不更改基础数据的情况下,在最终用户或系统中改变数据的外观

2. 脱敏方法

- 替换(Substitution):将字符或整数值替换为查找或标准模式中的字符或整数值

- 混排(Shuffling):在一个记录中交换相同类型的数据元素或者在不同行之间交换同一属性的数据元素

- 时空变异(Temporal Variance):把日期前后移动若干天(小到足以保留趋势),足以使它无法识别

- 数值变异(Value Variance):应用一个随机因素(正负一个百分比,小到足以保持趋势),重要到足以使它不可识别

- 取消或删除(Nulling or Deleting):删除不应出现在测试系统中的数据

- 随机选择(Randomization):将部分或全部数据元素替换为随机字符或一系列单个字符

- 加密技术(Encryption):通过密码代码将可识别、 有意义的字符流转换为不可识别的字符流

- 表达式脱敏(Expression Masking):将所有值更改为一个表达式的结果

- 键值脱敏(Key Masking):指定的脱敏算法/进程的结果必须是唯一且可重复的,用于数据库键值字段(或类似字段)脱敏

6. 机密级别

- 对普通受众公开(For General Audiences)

- 仅内部使用(Internal Use Only)

- 机密(Confidential)

- 受限机密(Restricted Confidential)

- 绝密(Registered Confidential)

7. 数据安全类型

- 设施安全

- 设备安全

- 凭据安全

- 电子信息安全

8. 风险分类

- 关键风险数据(Critical Risk Data,CRD)

- 高风险数据(High Risk Data,HRD)

- 中等风险数据(Moderate Risk Data,MRD)